Wireshark: 패킷 캡쳐해보기

https://www.wireshark.org/#download

wireshark는 대표적인 패킷 캡쳐 도구다.

쉽게 말하면, 통신이 오고가는걸 몰래 가로채서 볼 수 있게 해주는 보조도구라고 할 수 있다.

당연히 대부분 떳떳한 일에 사용이 되진 않는다...

데스크탑 프로그램의 TCP 통신 등을 훔쳐볼때 유용하다. 카카오톡 같은..

사실 웹 통신 가로채는건 브라우저에서 하는게 더 좋다. 애당초 http도 패킷단위로 보기는 힘들고.. HTTPS로 SSL이 걸려있는 곳은 더 어렵고 불편하다.

시작해보기

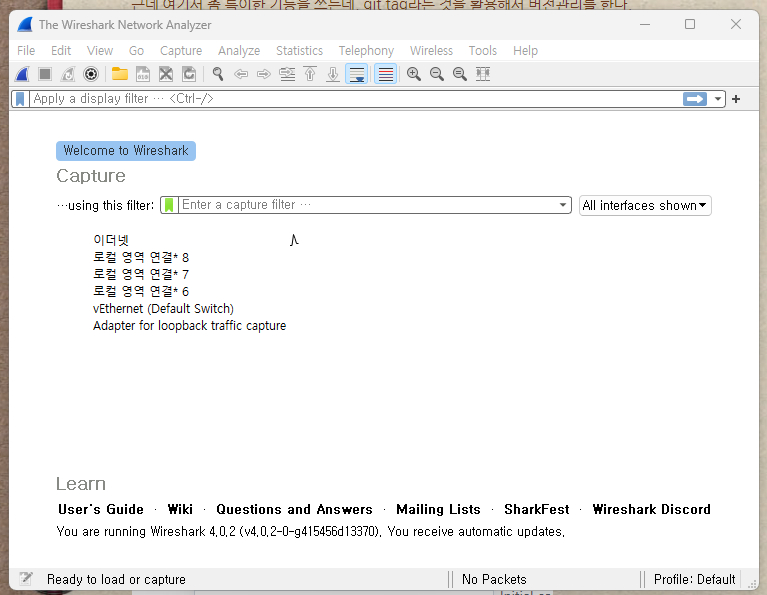

설치를 하고 실행을 시키면, 이런 형태의 기본 화면이 뜰 것이다.

우리 로컬에서 패킷을 가로채기 위해서 필요한 연결 지점은 "이더넷"이다.

우리 로컬에서 패킷을 가로채기 위해서 필요한 연결 지점은 "이더넷"이다.

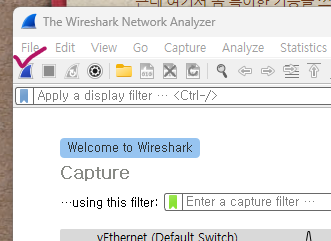

저걸 선택한 채로 지느러미를 누르거나

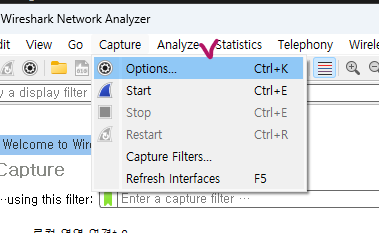

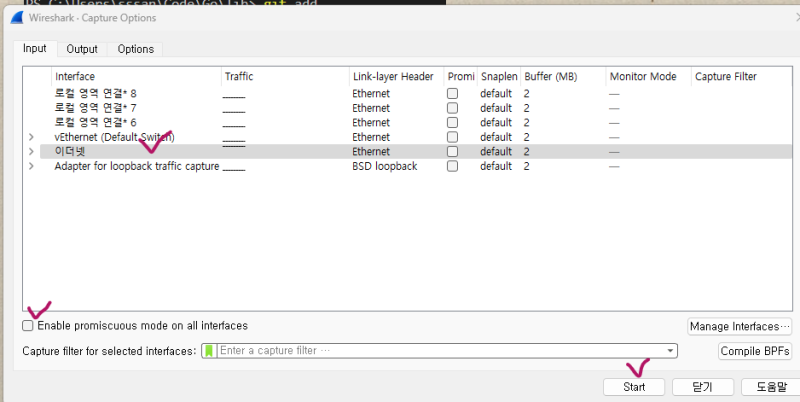

캡쳐-옵션 탭에서

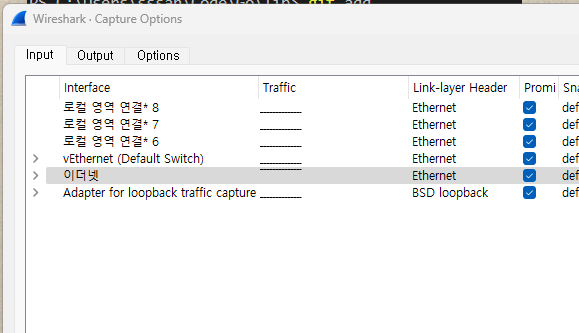

이더넷을 고르고 실행해주면 된다.

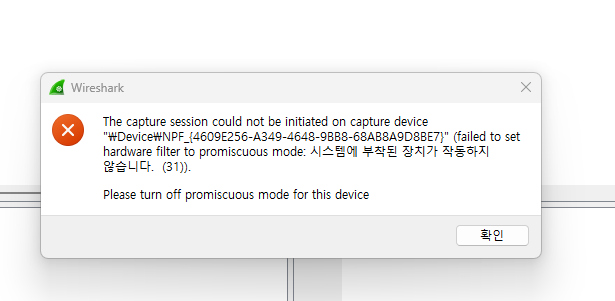

근데 문제는, windows 11의 경우에는 이런 문제가 발생할 수 있다.

그럴때는 밑에 promiscuouos mode를 해제하고 다시 켜줘야 한다.

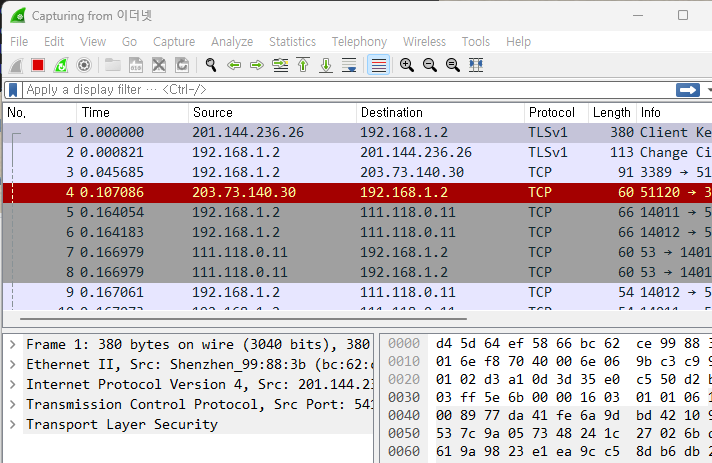

그럼 이렇게 긁어오기 시작할 것이다.

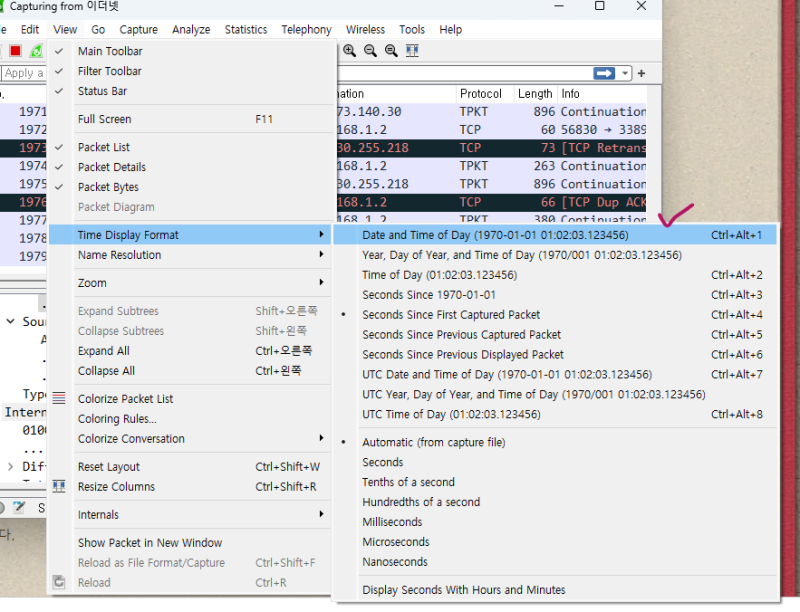

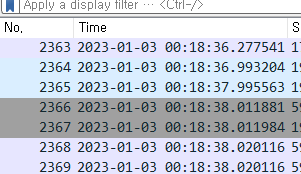

시간 포맷 변경

근데 와이어샤크는 시간을 보려 해도 프로그램을 시작한 시점을 기준으로 한 초 단위 값만을 보여준다.

당연히 보기 힘들고, view 설정에서 이걸 좀 보기 편하게 바꿔주는 편이 좋다.

당연히 보기 힘들고, view 설정에서 이걸 좀 보기 편하게 바꿔주는 편이 좋다.

그럼 이렇게 나온다.

HTTP 필터 걸어보기

한번 해시넷이라는 SSL도 없는 이상한 사이트에 접속을 해보겠다.

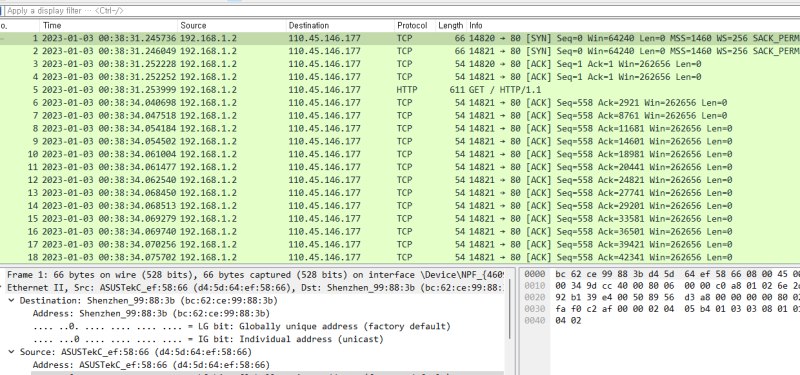

그럼 이런식으로 패킷들이 미친듯이 쏟아져나올 것이다.

나오는건 좋은데... 문제는 나는 저 해시넷이란 사이트의 패킷만을 보고 싶단 것이다.

나오는건 좋은데... 문제는 나는 저 해시넷이란 사이트의 패킷만을 보고 싶단 것이다.

그러려면 저 IP 등으로 필터를 걸어줘야 한다.

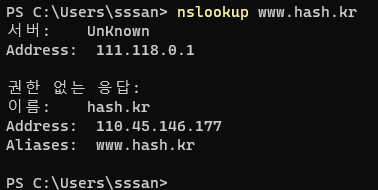

먼저 해시넷의 IP를 찾아보자

windows에서는 이런식으로 도메인에 꽂으면 IP를 알 수 있다.

저 address를 찾아서

저 address를 찾아서

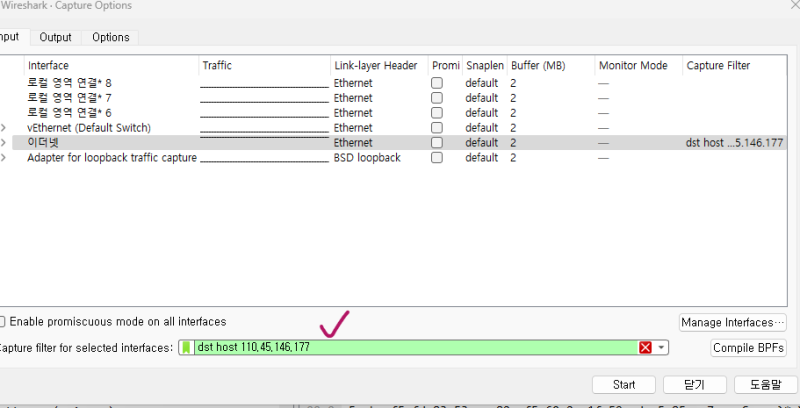

시작할때 옵션 필터값으로 준다.

그러면 원하는 것만 골라볼 수 있을 것이다.

다만 HTTP는 여러번의 매우 복잡한 통신으로 이루어지고, 데이터를 다 쪼개서 보내주기 때문에 이걸로 보기가 참 어렵다.

다만 HTTP는 여러번의 매우 복잡한 통신으로 이루어지고, 데이터를 다 쪼개서 보내주기 때문에 이걸로 보기가 참 어렵다.

그냥 브라우저의 네트워크 탭을 이용하는 편이 정신건강에 좋다..

TCP 읽어보기

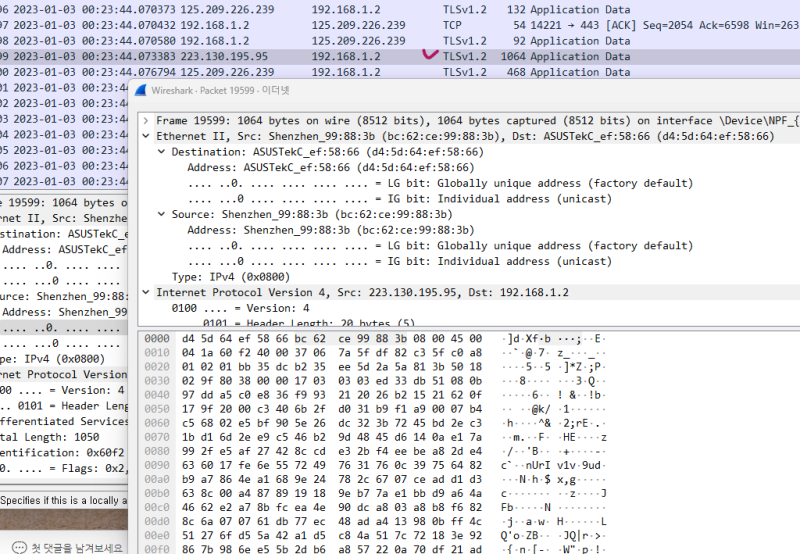

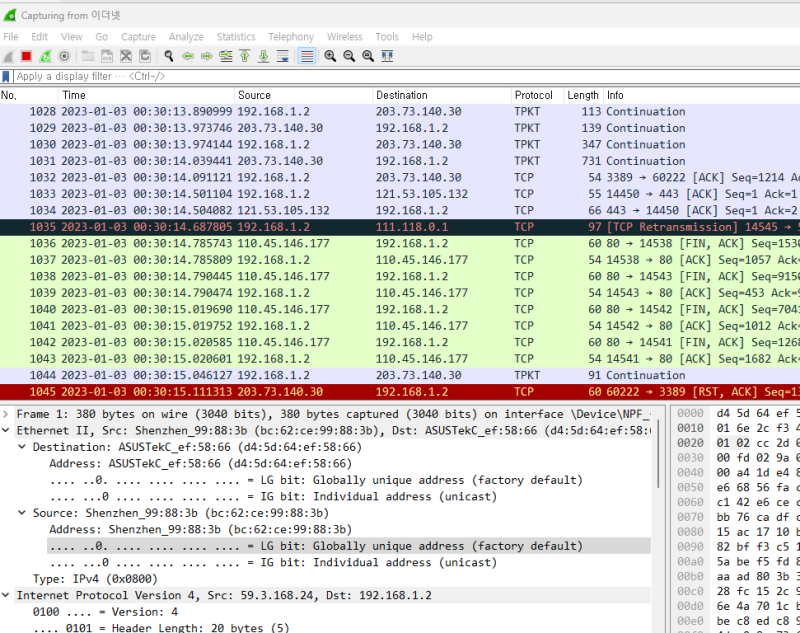

wireshark의 정석적인 사용법은 역시 TCP나 UDP 소켓을 뜯는 것이라 할 수 있겠다.

한번 간단한 소켓 통신을 구현해서 잘 찍히나 확인해보겠다.

소켓통신에 대한 것들은 참고할 수 있는 자료가 매우 많을 것이다.

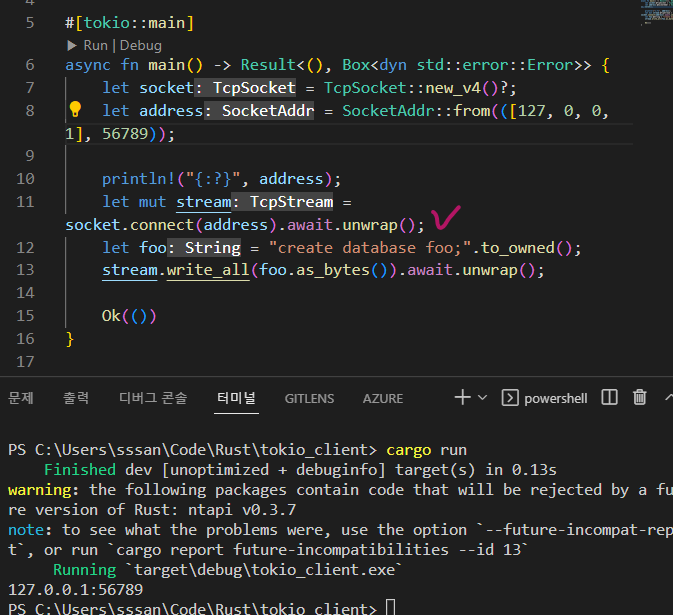

난 이렇게 했다.

https://blog.naver.com/sssang97?Redirect=Log&logNo=221489377183&from=postView

그래서 저런 텍스트만 보내는 간단한 단방향 통신을 구현해서 실행해봤다.

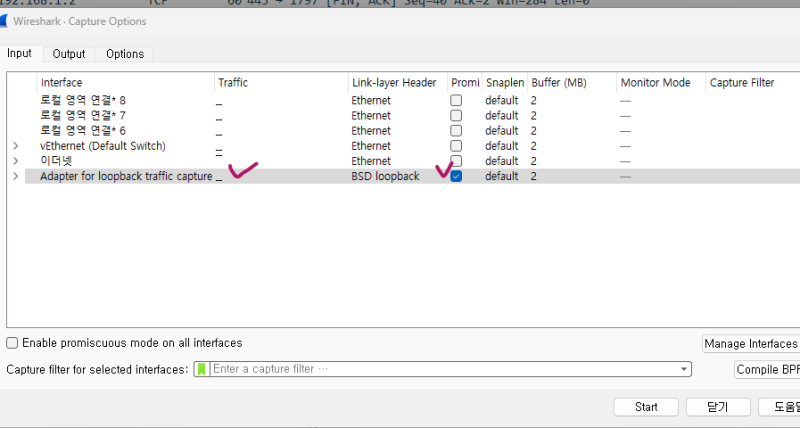

그리고, 만약 소켓통신을 로컬로만 할거라면 이렇게 실행을 해줘야 루프백 통신을 긁어온다.

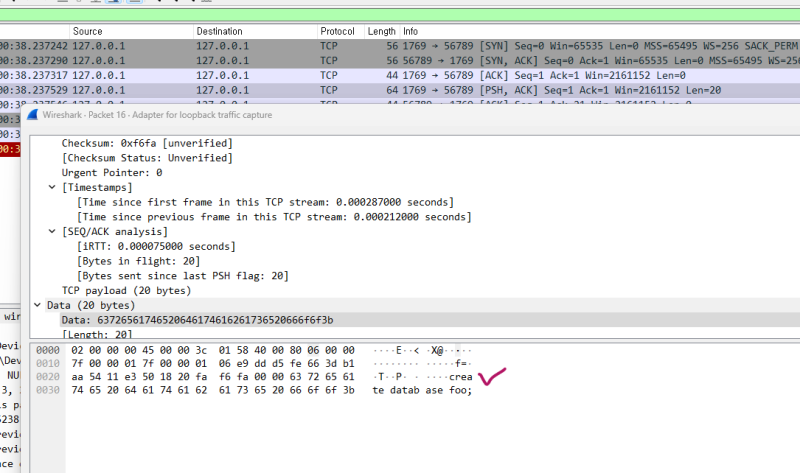

그럼 잘 읽어올 것이다.

암호화가 안걸려있다면 그냥 이렇게 읽을 수 있는데, 되어있다면 많이 힘들어질 것이다.

암호화가 안걸려있다면 그냥 이렇게 읽을 수 있는데, 되어있다면 많이 힘들어질 것이다.